*NIX

Подписаться на эту рубрику по RSS

Почему FreeBSD а не Linux

Некоторые читатели моего блога интересуются почему я пишу в основном о FreeBSD и мало уделяю внимания Linux. Видимо пришло время рассказать чем мне так нравится FreeBSD на серверах. Данная статья не коим образом не умаляет достоинств Linux систем, я лишь попытаюсь изложить некоторые моменты, которые, возможно, кому-то помогут определиться с выбором ОС для своего сервера.

Первой системой, доставшейся мне "в наследство" от прежнего сиcадмина была Red Hat 6. В то время я ещё совершенно не был знаком ни с Linux, ни тем более с FreeBSD. Вернее знания мои заканчивались пробной установкой какого-то дистрибутива Linux на десктоп... а тут сразу рабочий сервер завода в полное распоряжение и крутись как знаешь.

Cтатическая маршрутизация в FreeBSD

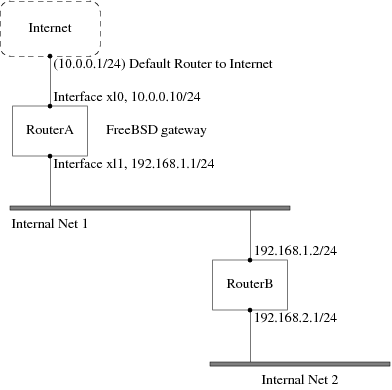

Не так давно нужно было объединить 2 сети - обеспечить видимость серверов. Как-то до этого времени задач по маршрутизации не стояло. Эта небольшая статья о том как сделать статическую маршрутизацию на FreeBSD. Пример сети возьмем из хендбука:

RouterA - наш компьютер с FreeBSD, он же является маршрутизатором в Интернет. Его маршрут по умолчанию для связи с внешним миром 10.0.0.1. Собственно на его примере и покажу настройку маршрутизации.

RouterB в качестве шлюза использует 192.168.1.1, что видно из схемы.

Для начала посмотрим таблицу маршрутизации на RouterA (команда netstat -nr):

% netstat -nr Routing tables Internet: Destination Gateway Flags Refs Use Netif Expire default 10.0.0.1 UGS 0 49378 xl0 127.0.0.1 127.0.0.1 UH 0 6 lo0 10.0.0/24 link#1 UC 0 0 xl0 192.168.1/24 link#2 UC 0 0 xl1

IPFW NAT в FreeBSD 8

Сегодня речь пойдет о NAT, а точнее о kernel nat (IPFIREWALL_NAT). На новом сервере решил опробовать свеженькую FreeBSD 8 для организации выхода в интернет.

Изначально о встроенном в ядро NAT не помышлял и cделал по старинке, использую демон NATD. Всё замечательно заработало, однако при запуске сервера в реальную работу вылезло одно не приятное "но".

При подключении по SSH на сервер наблюдались жуткие тормоза программ, использующих псевдографику, например MC прорисовывал панельки в течение минуты! Такая же ситуация наблюдалась и в sysinstall. Медленный заход в MC мог наблюдаться например, если не правильно указаны или не верно настроены DNS адреса, но здесь был не тот случай, да и характер прорисовки экрана иной. Причем локально с консоли всё работало шустро. Выяснилось, что при отключении NATD скорость работы по SSH восстанавливается.

Честно говоря природу данного явления так и не выяснил. Зато решил опробовать встроенный в ядро NAT (эта возможность появилась начиная c 7 версии FreeBSD).

Настройка PPPoE-соединения во FreeBSD

О настройке PPP соединения в FreeBSD я уже писал на страницах блога - настройка ADSL PPPoE соединения в FreeBSD. Данная статья во многом её повторяет и создана с одной лишь целью - помощь в подключении к новому региональному провайдеру Мега-НН.

Впрочем, подойдет и для любого другого провайдера, предоставляющего доступ к Интернет посредством PPPoE-соединения по имени и паролю.

Для начала следует привести файл /etc/ppp/ppp.conf к такому виду:

default: set log Phase tun command megann: set device PPPoE:msk0 set authname ISP_login set authkey ISP_password set dial set login enable dns add default HISADDR

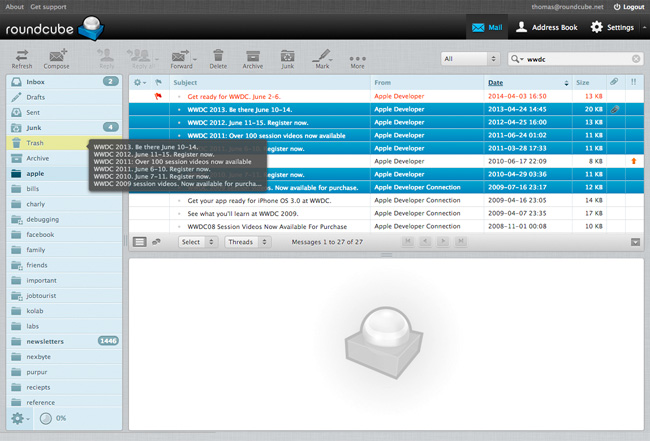

Настройка почтового веб-интерфейса RoundCube

В новогодние праздники настраивал очередной сервер на FreeBSD. В этот раз уже на 8-ой стабильной ветке этой системы... как же быстро бежит время... Но речь не об этом. Т.к. времени было достаточно, решил в качестве бонуса заказчику установить web-интерфейс для работы с почтовым сервером внутри предприятия.

читать полностью →Подключение второго HDD во FreeBSD

Итак, требуется подключить к установленой ОС FreeBSD дополнительный жесткий диск, будь то, для резервного копирования важной информации, либо, как в моём случае, сделать файл-сервер на SAMBA. Хоть и можно задействовать квоты в SAMBA, но уж лучше пусть расшареные ресурсы живут физически на отдельном винте. Так спокойнее.

Производимые действия не зависят от версии FreeBSD. У меня, на момент написания статьи, была установлена ветка 8.1.

Полагаю, что HDD физически уже подключен. FreeBSD предоставляет нам простой инструмент, известный Вам по установке системе. В консоли запускаем sysinstall, далее заходим в Configure, запускаем Fdisk.

читать полностью →Настройка Skype на MeeGO. Решение проблемы с микрофоном

Многие владельцы нетбуков (ноутов) возможно столкнулись с неработающим встроенным микрофоном в Skype в Linux. В моём случае это было проблемой как на Ubuntu, так и на свежем MeeGO.

Для начала расскажу как установить Skype на MeeGO. Для начала запускаем терминал.

Заходим в директорию, куда хотите скачать rpm-пакет Skype:

cd директория_загрузки

Скачиваем rpm-пакет Skype:

wget http://www.skype.com/go/getskype-linux-beta-fc10

Устанавливаем Skype:

sudo yum localinstall skype-2.1.0.81-fc10.i586.rpm --nogpgcheck

Skype теперь установлен. Осталось запустить встроенный микрофон. В этом нам поможет утилита pavucontrol. Если таковой нет в системе устанавливаем:

sudo yum install pavucontrol

Теперь в настройках микрофона выставляем уровень громкости одного из каналов в ноль, а другой соотвественно как Вам нужно. После этой процедуры вас услышат.

MeeGO на нетбуке. Первые впечатления

Долгие ожидания новой версии Ubuntu 10.10 Netbook Edition закончились разочарованием. И в первую очередь в этом виноваты тормоза новой оболочки Unity. Сюда же стоит записать и корявость глобального меню на данном этапе. Конечно будут исправления, и кое-что уже стало лучше работать, но ощущение недоработанности новой версии Ubuntu угнетает...

Не Ubuntu единым жив нетбук. Решил поискать, что же предлагается из альтернатив на нетбуки на данный момент. Выбор остановился на новом (ну уж совсем пока новом) совместном детище Intel, Nokia и The Linux Foundation - MeeGo

Честно говоря привлекла внимание заточенность данной ОС под процессоры Atom, обещанная высочайчайшая скорость работы и совершенно не изъезженный интерфейс. На данной момент можно скачать версию MeeGo v1.0 for Netbooks. В середине ноября должна выйти новая версия операционной системы MeeGo с индексом 1.1, чего и буду ждать с нетерпением.

Система поставилась, что называется "с лёту", сразу подключил Wi-Fi, пробный серфинг с Google Chrome Browser поразил своей быстротой. Интерфейс MeeGo на голову выше того, что предлагается в новой версии Ubuntu, выглядит очень стильно и современно. Причем всё это хозяйство действительно не тормозит и не вызывает негативных эмоций. В общем по дизайну ставлю системе 10 из 10.

читать полностью →Установка Ubuntu 10.04 на нетбук с флешки

Решение установить на нетбук второй системой Ubuntu 10.04 пришло практически сразу с покупкой самого нетбука. Windows 7 Starter более-менее уже настроил для работы, но хочется чего-то большего, уж очень он урезаный. Да и сравнить производительность тоже не помешает.

Сказано - сделано. Благо дистрибутив (образ диска) Ubuntu 10.04 i386 уже был скачан.

Понадобится нам флешка, имеющая не менее 2Gb свободного пространства на борту, во всяком случае так на сайте ubuntu значится. На самом деле занято оказывается 700 Mb. Вероятно остальное место нужно для тех, кто захочет использовать флешку как LiveCD. Процесс создания загрузочной флешки очень прост. Будем полагать, что создаете вы её из Windows. Потребуется скачать и установить маленькую программу Universal USB Installer.

Контроль переписки в Postfix («большой брат» следит за тобой)

Задача - требуется контролировать переписку определенных сотрудников (официальная версия - создать backup почтовой переписки с возможностью последующего просмотра). Другими словами необходимо, чтобы при отправке письма пользователем (например, user@mydomain.ru), доставлял его почту как обычно адресату, а также дублировал это письмо в определенный ящик (например, big_brother@mydomain.ru).

На первый взгляд задача довольно не простая, но как оказалось - всё довольно легко реализуется. Имеем - операционная система FreeBSD и почтовый сервер на базе Postfix. Вот какие возможности для решения этой задачи предоставляет нам Postfix:

- always_bcc = address

- sender_bcc_maps = type:table и recipient_bcc_maps = type:table

Доставляет копии ВСЕХ сообщений (входящих и исходящих) на указанный адрес (поддерживается с Postfix v.2.1). Например, указав в /usr/local/etc/postfix/mail.cf строку always_bcc = backup@mydomain.ru можно сделать полный бэкап всей почты на адрес backup@mydomain.ru, вот только не повезет тому, кто это всё разгребать будет.

Таблицы соответствия отправителя/получателя с адресами доставки копий сообщений (функция доступна в Postfix 2.1 и выше.) То что нам и нужно.

Рассмотрим 2 варианта реализации - на основе файлов (индексированных карт hash) и базы данных MySQL.

Rejik — блокируем нежелательный контент

Вам надоело бесконтрольно пускать юзеров на любые сайты и позволять им качать что ни попадя? Или раздражают рекламные баннеры? А может и то и другое? В общем, сегодня речь пойдет о высокопроизводительном контент-фильтре для Squid или по-другому редиректоре - Rejik.

Проект не сказать чтобы очень резво развивается, но является на мой взгляд довольно стабильным и законченым решением, с продуманной и простой настройкой, возможностью создания индивидуальных правил, поддерживающий регулярные выражения и т.д.

Squid, наверное самый популярный на сегодня прокси-сервер, позволяет использовать внешнюю программу редиректор для фильтрации запросов клиентов. Принцип действия редиректора таков: любой запрос клиентского браузера поступает на прокси-сервер, где данные о запросе передаются на стандартный вход редиректора. Редиректор анализирует поступившие данные и при соблюдении соответствующих условий перенаправляет на требуемый ресурс.

Отзыв пользовательских сертификатов OpenVPN

В предыдущих статьях на тему OpenVPN я рассказывал как настроить openVPN сервер и клиентов для него с использованием личных сертификатов пользователей. Остался не раскрытым вопрос, что делать в случае если требуется отказать какому-либо клиенту в доступе по его сертификату. Причины могут разными - закрытый ключ, связанный с сертификатом скомпрометирован или украден, пользователь забыл пароль на ключ, либо просто хотите прекратить доступ данного человека в вашу сеть. Решением этой задачи является создание списка отзыва сертификатов (Certificate Revocation List - CRL), в котором перечисляются отозванные вами клиентские сертификаты и руководствуясь которым сервер будет отклонять запросы.

В качестве примера, отзовём сертификат пользователя client2. Пример будет для Linux/BSD/Unix.

cd /usr/local/etc/openvpn . ./vars ./revoke-full client2

3proxy как альтернатива Squid

Перед Вами, мои уважаемые читатели, второй вариант данного поста, т.к. первый благополучно был утерян, за что отдельное спасибо можно сказать электрикам с их нестабильным напряжением в электросети. Правда отсюда, в очередной раз, делаем вывод о необходимости периодически сохраняться. Ну да речь не об этом...

OpenVPN клиент для Windows

Как и было обещано в предыдущей статье, сегодня речь пойдет о GUI оболочке для клиентской части OpenVPN на Windows. Запуск OpenVPN в консольном окне для конечных пользователей, работающих в ОС Windows - это нонсенс. Да и выглядит такое решение мягко говоря не законченным.

Настройка OpenVPN сервера в режиме моста на FreeBSD 6.x и FreeBSD 7.x

Имеем задачу - организовать безопасный доступ из внешнего мира к внутренней корпоративной сети. Данная статья не претендует на исчерпывающее повествование по данной теме. В ней не раскрываются все возможности и опции настройки OpenVPN - это пример из личной практики, где я берусь описать процесс создания OpenVPN сервера на системе FreeBSD, с возможностью подключения к нему удаленных пользователей (с различных операционных систем: Windows, Linux, MacOS etc.).

За более подробной информацией рекомендуется обратится на сайты разработчиков openvpn.net, www.openvpn.se и man-страницы.

Для начала установим сам OpenVPN из портов:

cd /usr/ports/security/openvpn make install

Во время установки будет предложено включить PW_SAVE? Данная опция дает возможность чтения текущих паролей из файла. Хотите включайте - хотите нет (сам эту опцию не включаю). Это не самый критичный параметр :)

Сборка ядра в FreeBSD

Зачем нужно пересобирать ядро (kernel)? При инсталляции FreeBSD мы сразу же имеем вполне работоспособное ядро. Зачем его переделывать? Дело в том, что это ядро (GENERIC конфигурация) предназначено для того, чтобы система успешно развернулась на "железе" любой конфигурации (из поддерживаемых, конечно). В эту конфигурацию встроена поддержка ВСЕХ типов накопителей (HDD и CD) и БОЛЬШИНСТВА сетевых карт, которые на данный момент поддерживаются FreeBSD. Это вполне логично - вы должны иметь возможность поставить свой Unix и дополнительные программы на тот HDD, который имеется у вас в машине и суметь войти в сеть, какой бы сетевой карточкой вы ни пользовались, хотя на новом железе это далеко не всегда так даже на FreeBSD 7.1 (могу привести кучу примеров тому в подтверждение).

Free-SA, Squid и FreeBSD. Считаем Internet-траффик

Проблема учета использования Internet встает почти перед каждой, даже самой небольшой организацией, особенно, когда интернет не безлимитный, да и оценить насколько сотрудники заняты работой, а не сидят в рабочее время с умным видом в социальных сетях, на музыкальных или порно сайтах, стоит тоже не на последнем месте.

SSH авторизация по ключу

SSH предоставляет 3 способа аутентификации клиента: по ip адресу клиента(небезопасно), по публичному ключу клиента и стандартный парольный метод. В данной статье рассмотрим аутентификацию удалённого пользователя по ключу с полным запретом доступа по паролю на FreeBSD используя OpenSSH. Публичный ключ пользователя хранится на сервере, секретный ключ у клиента.

Настройка ADSL PPPoE соединения в FreeBSD

О настройке PPP соединения в FreeBSD написано не мало, но некоторые моменты пришлось додумывать самому. Начну с того, что склоняюсь всё-таки к настройке соединения с интернет на самом ADSL модеме. Здесь есть ряд плюсов, вернее он только один - при разрыве связи или какой-то нестабильной работе, нажать на кнопочку модема может любой не компетентный пользователь. Что, собственно, крайне важно, когда вы единственный человек, который занимается IT в организации...