Компьютер заблокирован! Новый вариант вымогателей

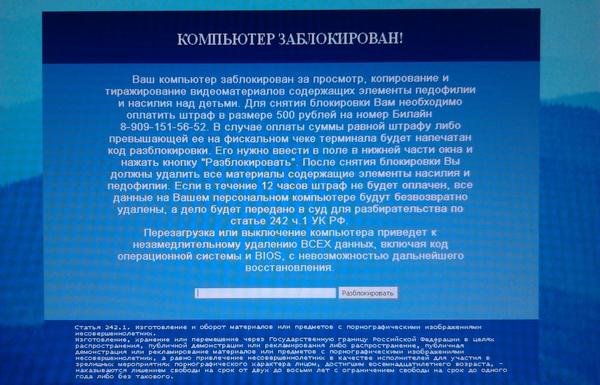

Ваш компьютер заблокирован за посмотр, копирование и тиражирование видеоматериалов содержащих элементы педофилии и насилия над детьми. Для снятия блокировки Вам необходимо оплатить штраф в размере 500 рублей на номер Билайн 8-909-151-56-52. В случае оплаты суммы равной штрафу либо превышающей ее на фискальном чеке терминала буде напечатан код разблокировки. Его нужно ввести в поле в нижней чати окна и нажать кнопку "Разблокировать". После снятия блокироки Вы должны удалить все материалы содержащие элементы насилия и педофилии. Если в течении 12 часов штраф не будет оплачен, все данные на Вашем компьютере будут безвозвратно удалены, а дело будет передано в суд для разбирательства по статье 242 ч.1 УК РФ.

Перезагрузка или выключение компьютера приведет к незамедлительному удалению ВСЕХ данных, включая код операционной системы и BIOS, с невозможностью дальнейшего восстановления.

Буквально за пару дней поступило несколько пациентов с подобыми симптомами. С Первого взгляда ничего особенного - обычный блокиратор, уже не раз писал о них в разделе вирусология. Однако этот тип немного отличается от описанных ранее, например Internet Security и отличие это поганенькое.

Данный вымогатель заменяет собой системый файл userinit.exe, находящийся в каталоге C:\WINDOWS\system32\, чего не замечалось за его предшественниками.

По доброй традиции, для лечения понадобится загрузочный диск или флешка. Получив доступ к системе, после загрузки с диска или флешки выполните следующие действия:

- В каталоге C:\Documents and Settings\All Users\Application Data\ удаляем файл с названием 22CC6C32.exe

- В каталоге C:\WINDOWS\system32\ удаляем файл userinit.exe

- В этом же каталоге находим и переименовываем файл 03014D3F.exe в userinit.exe

- Для Windows XP проверяем размер файла userinit.exe в каталоге C:\WINDOWS\system32\dllcache\ с тем, который мы только что сделали. Если размер не совпадает, заменяем его переименованным файлом.

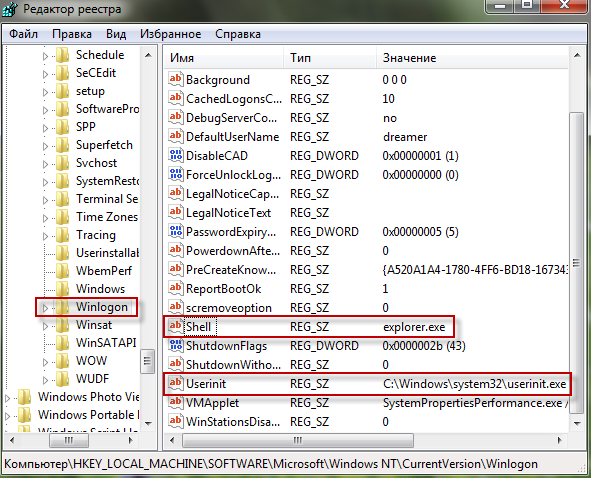

- Подключаем реестр больной системы, как это сделать вручную читаем тут. Заходим в следующую ветку реестра:

- Поиском в реестре находим и удаляем все записи, где содержится 22CC6C32.exe

- Перезагружаем компьютер

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Параметру Shell прописываем его исходное значение explorer.exe

Параметр Userinit исправляем на C:\WINDOWS\system32\userinit.exe, (всё лишнее убрать)

Подписывайтесь на канал Яндекс.Дзен и узнавайте первыми о новых материалах, опубликованных на сайте.

Комментариев: 29

Спасибо, помогло. Уже хотела компьютер в ремонт отдавать. А каким диском вы сами пользуетесь для восстановления?

Спасибо! Были в шоке! Попробуем!

Благодарю за инструкцию ! Только файла 03014D3F.exe в system32 у меня не оказалось, пришлось взять userinit.exe со второго компа. Теперь система здорова и чувствует себя хорошо )

Спасибо))) полчаса мучалась)) а тут сразу за пару минут сделала))

Сделал все по инструкции,перезагрузил и теперь нет рабочего стола. картинка только есть и курсор мышки,ничего больше нету)

Извините,сам намутил с реестром, огромное спасибо.

У меня тоже синий баннер. Компьютер заблокирован телефон 89117062264 ничего не помагает нет ни пуска ни диспетчера задач в безопасном режиме все равно высвечивается синий экран ПОМОГИТЕ ПОЖАЛУЙСТА.

проблема нет рабочего стола

какие там замуты в реестре

Вариант, который я изучал, имеет размер файла 22016 байт, датирован 15.05.2011. Использует для сокрытия своего кода внутренний алгоритм шифрования, поверх сжат утилитой компрессии UPX версии 3.03, а поверх всего этого ещё обработан какой-то специальной утилитой модификации UPX-паковщика (в результате, если снять UPX-компрессию, файл оказывается нерабочим).

При запуске вирус копирует свой файл в 5-ть мест (названия копий на всех компьютерах всегда одни и те же):

\Documents and Settings\All Users\Application Data\22CC6C32.exe

\WINDOWS\System32\userinit.exe

\WINDOWS\System32\taskmgr.exe

\WINDOWS\System32\dllcache\userinit.exe

\WINDOWS\System32\ dllcache\taskmgr.exe

Оригинальные системные файлы userinit.exe и taskmgr.exe, изначально расположенные в указанных папках, являются, соответственно, программами авторизации пользователя при входе в систему и Диспетчером задач, поэтому вирус перезаписывает их своими копиями. При этом, чтобы сохранить возможность корректного запуска системы, вирус оставляет копию оригинального файла userinit.exe в подкаталоге \System32\, переименовывая его в 03014D3F.exe

Чтобы пользователь ничего не узнал о подмене этих системных программ, вирус, на время их перезаписи, отключает службу мониторинга изменений системных файлов, перезаписывает обе программы своим кодом и запускает службу снова – т.о., система не только не выдаёт никаких предупредительных сообщений, но и воспринимает уже вредоносные файлы как свои родные системные.

Также вирус модифицирует оригинальное значение параметра “Shell” в нижеприведенном разделе ключей системного реестра на следующее:

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon]

"Shell"="[системный диск]:\\Documents and Settings\\All Users\\Application Data\\22CC6C32.exe"

Т.о., вирус одновременно получает и возможность запуска с двух мест при старте системы – вместо оригинальных программ userinit.exe и интерфейсной оболочки Виндовс - explorer.exe. Кроме того, изменение местоположения объекта в записи параметра “Shell” приводит к автоматической блокировке командной строки, сервиса просмотра объектов автозагрузки и списка запущенных служб и некоторых других вещей. Также в системе более нет службы Диспетчера задач, посокльку его файл – taskmgr.exe – перезаписан копией вируса. В довершение всего, вирус становится как бы связующим звеном между моментами запуска системы и её полной загрузкой: сначала управление получает вредоносный userinit.exe, который запускает копию системного авторизатора пользователя из файла 03014D3F.exe, затем управление получает вредоносный 22CC6C32.exe, который запускает интерфейсную оболочку системы – explorer.exe. При отсутствии любой из этих двух копий вируса система просто-напросто не сможет нормально загрузиться.

Для того, чтобы не создавать повторно копию системного файла userinit.exe как 03014D3F.exe, любая копия вируса, получив управление, сопоставляет себя файлу userinit.exe – если они идентичны, значит система уже инфицирована и повторно копировать этот файл не нужно (по понятной причине).

Учитывая тот факт, что окно зловреда с требованием заплатить вымогателям закрывает большую часть экрана и висит поверх остальных окон как в обычном, так и в Безопасном режимах работы ОС, рекомендую следующий способ удаления вируса и восстановления системного реестра:

1. Перезагружаем компьютер, заходим в настройки БИОС и устанавливаем первую загрузку с привода чтения компакт-дисков

2. Вставляем в дисковод загрузочный диск с, например, Windows PE

3. Загрузившись с диска, удаляем вручную следующие файлы:

\Documents and Settings\All Users\Application Data\22CC6C32.exe

\WINDOWS\System32\userinit.exe

\WINDOWS\System32\taskmgr.exe

\WINDOWS\System32\dllcache\userinit.exe

\WINDOWS\System32\ dllcache\taskmgr.exe

4. Файл \WINDOWS\System32\03014D3F.exe переименовываем в userinit.exe и дополнительно копируем его в каталог \WINDOWS\System32\dllcache\

5. Копируем файл \WINDOWS\explorer.exe в подкаталог \Documents and Settings\All Users\Application Data\ и переименовываем в 22CC6C32.exe

6. Перезагружаем компьютер (диск извлекаем из дисковода)

7. При запуске системы мы пока получили доступ только к окну Проводника Windows; создаём текстовый файл, в который записываем следующий текст (смотри между полосами из звёздочек – сами полоски копировать в файл не нужно):

**************************************************************************

REGEDIT4

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon]

"Shell"="Explorer.exe"

**************************************************************************

8. Созданный текстовый файл запоминаем, после чего заменяем у него расширение TXT на REG, а затем запускаем этот файл на выполнение и разрешаем системе внести записанные в нём данные в ключи реестра;

9. Перезагружаем компьютер – всё работает!

Файл \Documents and Settings\All Users\Application Data\22CC6C32.exe теперь можно удалить, а файл с программой taskmgr.exe берём с компакт-диска дистрибутива Виндовс и копируем как

\WINDOWS\System32\taskmgr.exe

и

\WINDOWS\System32\ dllcache\taskmgr.exe

При этом, на запрос системы “Системные файлы были изменены, вставьте диск с дистрибутивом Винды” жмём “Отмена”, а на предупреждение “Вы действительно хотите сохранить эти нераспознанные копии файлов?” жмём “Да”

У меня такая же проблема как и у Сергея, нет файла 03014D3F.exe Как этот файл вставить со здороваго кампа

Спасибо за инструкцию, все получилось сразу. Интересно, куда в таком случае смотрит лицензионный NOD?

у меня проблема, не могу запустить загрузочный диск на зараженном компе, и через биос не получается это сделать((( помогите пожалуйста!!!!

В чем именно проблема? Вирус никак не может помешать загрузиться с диска. Так что либо диск не загрузочный, либо что-то не так делаете.

У меня немного другая проблема, тоже просит положить денежку на счет, но userinit и explorer стоят оригинальные файлы, в реестре все пути к ним правильные, но эта гадость все равно блокирует систему, снимал жесткий провирял каспером, кое что удалил, но гадость как была, так и осталась. Может кто нибудь помочь? userinit и explorer заменил на всякий случай на оригинал, тоже не помогло.

картинка именно такая как в начале статьи?

сотрудница в офисе словила подобный вирус, огромное спасибо за мануал. помогло

Спасибо!!!! Хороший совет, помог на сто процентов!!!!!!

Добрый день здесть есть кто нибудь кто может помочь?

Словил этот вирус, поправил реестр, а после загрузки винды вирус вновь вылазит, грозясь через 12 часов уничтожить весь комп. Скажите какова вероятность того, что все унижтожиться через 12 часов????

Вероятность практически нулевая. Не для того этот вирус создавался :) Что-то не дочистили значит - должен уйти.

Почитайте другие статьи в блоге по этой теме - все вирусы подобного плана ведут себя практически одинаково.

помагите мне

Если в кратце вирус создал диск "X:" и все, что обычно с "С:" изменено на тот же путь в "Х:"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon]

"Shell"= не "Explorer.exe", а что-то другое (...\... не помню)

В место "С:\WINDOWS\System32\winlogon.exe" стоит "Х:\WINDOWS\System32\winlogon.exe"

Удалить его не получается, т.к. он используется, как процесс в Диспетчере, если его работу завершить - то комп долго грузится, затем просит имя и пароль домена! (с этим проблема - хозяйка его не помнит -_-), думаю если бы помнила - это бы не помогло...

Вопрос: как убрать эту заразу, может надо что-то отключить... или с диском "Х:" что-то сделать...?

Для начала давайте разберемся как вы попали в систему. Наверняка грузились не с флешки или CD, потому вирус вам и не дает изменять значения в реестре.

Я писал в блоге как сделать загрузочную флешку SonyaPE.

Специально привел скриншот, что должно быть указано в параметрах shell и userinit. Пробуйте и все получится.

в дисководе диск "Shell Swapper", включаю комп и когда идет загрузка диска (об этом "говорит" соответствующее сообщение) нажимаю Enter ()если ничего не делать - идет обычная загрузка...

И попадаем в меню "Shell Swapper" "Восстановление W-S'7х86" не подходит, т.к. была переустановка на ХР... я пользуюсь "W-S PE" там есть доступ и к реестру и к тоталкоммандеру и к диспетчеру...

параметры shell и userinit после перезагрузки возвращают свои прежние значения cmd.exe / k start cdm.exe и "Х:\WINDOWS\System32\userinit.exe," соответственно!

Все системные процессы ссылаются не на диск С а на Х!!!

При обычной загрузке, вызывая диспетчер (на заднем плане картинки баннера) смоuла увидеть название запущенного приложения - "LokoMoTo", но сделать от туда с ним ничего не получается...

Появился модифицированный вирус этой проблемы.

Быстро исправляем проблему самостоятельно. Четыре способа.

Читаем здесь Fixtoolz.ru

Все, что написанно выше не как не помогает. Вирус, у меня он как LoKoMoTo. Не дает возможности загрузиться с диска с флешки и с помощью безопасного запуска тоже смысла нет. Система пишет, что ваш комп подвержен вирусу, сначала устраните вирус, а потом заходите. Видимо производитель поработал над вирусом и теперь вытащить его реальная проблема.

Какие-то мистические свойства вы вирусу приписали, такое может быть возможно, только в случае модификации BIOS. Сильно сомневаюсь, что все именно так, как вы пишете.

Загрузка с флешки или диска не затрагивает вашу установленную систему, потому и писать сообщение о вирусе не может (при учете что ваши загрузочные диски/флешки сами не заражены).

Почитайте, с блоге я писал как сделать флешку восстановления.

Trojan.Winlock.6999 или 6613 в диспетчере задач висит приложение LokoMoTO (Исполняемый файл вредоносного ПО имеет имя xxx_video.scr, MVbCn7d.exe, MXROH_U_MF.EXE, YWR4ATG.EXE)

Сам лично друзям вылечил недуг!!!

Быстро исправляем проблему самостоятельно, в два шага

1. команда rstrui

2. команда cleanmgr

Кому не понятно читаем здесь http://fixtoolz.ru