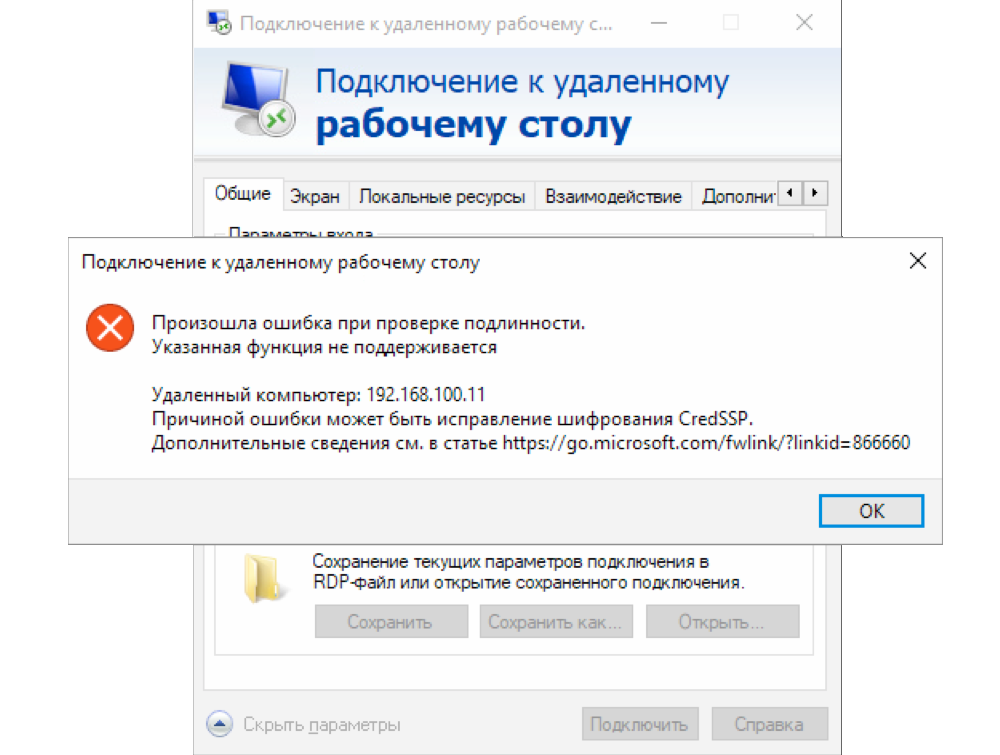

Ошибка RDP подключения: исправление шифрования CredSSP

Утро пятницы началось с жалоб некоторых пользователей на невозможность подключится к удаленному рабочему столу Windows Server 2008 R2 и Windows Server 2012 R2.

Произошла ошибка при проверке подлинности. Указанная функция не поддерживается.

Причиной ошибки может быть исправление шифрования CredSSP. Дополнительные сведения см. статье https://go.microsoft.com/fwlink/?linkid=866660

Причиной отказа в подключении послужило обновление безопасности Windows, закрывающее уязвимости в протоколе CredSSP (бюллетень CVE-2018-0886), в результате чего клиентам запрещалось подключаться к удаленным RDP серверам с непропатченой версией CredSSP. Таким образом, клиентские машины, установившие майские обновления остались не при делах.

Есть несколько путей решения проблемы. Наиболее правильным я считаю всё-таки установку обновления для закрытия уязвимости CredSSP на сервере, однако такое решение может выйти боком в некоторых случаях. Приведу простой пример когда не стоит гнаться за обновлениями.

В сети имеются компьютеры на старой версии Mac OS X (10.7.5), для которых не существует свежей версии RDP-клиента и после такого обновления теряется возможность работы с сервером. Вопрос безопасности соединения мобильных пользователей в таком случае решается VPN туннелем.

Так что, для начала рассмотрим вариант, позволяющий убрать уведомление безопасности и блокировку подключения с установленным обновлением безопасности без обновления самого сервера. Удаление самого обновления, конечно решает проблему, но неужели вы будете заниматься этим постоянно?

Отключение уведомления об ошибке шифрования CreedSSP на клиенте

Можно пойти двумя путями - внести изменения через редактор локальных групповых политик (не прокатит в редакциях Windows Home), либо напрямую в реестр с помощью командной строки. Второй способ более быстрый и универсальный - в командной строке, запущенной от имени администратора, выполним:

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 2

Если же вам удобнее использовать редактор локальных групповых политик, то запустив редактор gpedit.msc, переходим в раздел:

Конфигурация компьютера -> Административные шаблоны -> Система -> Передача учетных данных

(Computer Configuration -> Administrative Templates -> System -> Credentials Delegation)

Открываем параметр с именем "Исправление уязвимости шифрующего оракула" (Encryption Oracle Remediation), и нажимаем "Включено" ("Enabled"). Уровень защиты ставим как "Оставить уязвимость" (Vulnerable).

Обновить политики на компьютере можно командой, после чего подключение по RDP должно заработать:

gpupdate /force

Установка обновления для исправления шифрования CreedSSP на сервере

Установить отсутствующие обновления безопасности на сервере можно через службу Windows Update или вручную. Чтобы не тянуть кучу лишнего, вот прямые ссылки на обновления для разных версий Windows Server:

- Windows Server 2012 R2 / Windows 8: KB4103715

- Windows Server 2008 R2 / Windows 7: KB4103712

- Windows Server 2016 / Windows 10 1607: KB4103723

Учтите, что после установки обновления сервер уйдет в перезагрузку.

Комментариев: 32

Спасибо больше помогло ))

Спасибо за информацию. Винда конечно в своем репертуаре...

спасибо очень выручили, бухгалтерия наша благодарна

Вот у майкрософт всегда так - одно лечим, другое калечим. А что делать если до сих пор часть клиентов сидит на Windows XP а другая часть на Windows 10. Получается делаем выбор, либо работаю те, либо другие?

nikolay_m, выйти из такой ситуации можно отключением уведомлений об ошибке шифрования CreedSSP на компах с обновлениями, о чем писал в самом начале. Если же сервер уже обновили, то тоже есть вариант - отключить Network Level Authentication на сервере, хотя это тоже костыль, причём, могут появиться недовольные среди пользователей, особенно те кто пароли сохраняет для подключения.

Спасибо огромное. Помогло!

Мужик! Ты это. Мужик. Спасибо.

Помогло

Спасибо! Помогли восстановить связь с торговым терминалом на VDS сервере.

Как же задолбали эти обновления да еще и насильственным путём! Вот ведь всё работало, всё устраивало, а теперь танцы с бубном. На сервер обновление ставить не стал, слишком много геморроя со старыми машинами.

Отключил через реестр на новых машинах с Windows 10 как вы написали, пока пусть живут так. На семерке обновления отключены, ставлю только которые сам считаю нужными.

Золотое правило "Не трогай пока работает" никто не отменял. Спасибо за статью

Респект ! Помогло.

Cегодня тоже не смогла подключиться к серверу, у меня Windows 10, на сервере 2008R2. Так как к управлению сервером прав нет, отключила у себя уведомление. Теперь всё заходит, спасибо :)

Лаконично и по делу, спасибо!

Спасибо

Огромное спасибо! Помогло устранить ошибку.

Спасибо за решение! =)

спасибо брат! ты меня спас! помогло!!

Судя по всему в обновлениях следующего месяца на RDS серверах майкрософтовцы также поменяют значение политики по-умолчанию с текущего Mitigated на более жесткое Force updated clients. Таким образом, сервера будут полностью блокировать подключение с уязвимых CredSSP клиентов.

Вот только после установки обновления на сервере (WS2012r2) сервер не загружается. Приходится откатывать в безопасном режиме.

Мой спаситель!!! Спасибо тебе милый человек.

Спасибо огромное!!! Заработало!!!

огонь ! все работает

Обновления для всех систем с офиц. сайта Microsoft https://remotehelper.ru/administrirovanie/oshibka-proverki-podlinnosti-shifrovaniya-credssp-pri-podklyuchenii-po-rpd

Опечатка в тексте :"Отключение уведомления об ошибке шифрования CreedSSP на клиенте". Не CreedSSP, а CredSSP..

Все получилось, спасибо

Спасибо, командной строкой помогло

Thx

Увы, не сработал не один способ. Windows 8.1

Что-то видимо не так делаете. Вариант с командной строкой работает даже на Windows 10

Спасибо! Отличная статья! Помогло!

Спасибо, человечище!

8.1 для одного пользователя. Имел секс с клиентским компом пару дней, потом понял - лучше вылечить причину, чем следствие.

Политики не помогли, реестр тоже. Скачал обновление для 2012 R2 и вручную установил поставил. И всё зашевелилось, закипело! Спасибо за прямые ссылки.

Это одна из редких адекватных и полезных статей , на просторах интернета, удалось решить проблему с помощью редактора локальных групповых политик