Массовые взломы MODX Revolution. Как восстановить и обезопасить свой сайт?

Плохие новости для всех владельцев сайтов на MODX Revolution. Пару дней назад, а именно 20 июля, множество сайтов на этом движке были скомпроментированы злоумышленниками. Неделей ранее были выявлены критические уязвимости в MODX Revolution версии 2.6.4, позволяющие одним запросом стереть весь сайт или загрузить произвольный файл (например php-скрипт) и удаленно выполнять код (RCE). Также найдена уязвимость в дополнении Gallery.

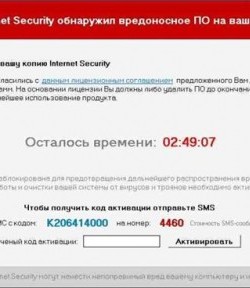

Вроде как в новой версии движка 2.6.5, выпущенной сразу после обнаружения, это уже пофиксили, но расслабляться пока рано. Судя по информации в сети, взломанных сайтов реально очень много, взлом происходит явне не в ручном режиме и похоже поставлен на конвейер. Практически все ссылки на сайте заменяются вредоносным скриптом на различные казино, букмекерские конторы и прочий сомнительный сетевой мусор, короче перенаправляют на всякую шваль...

Как восстановить сайт на MODX Revolution после взлома и обезопасить его?

Лучшим вариантом, безусловно, будет восстановление сайта из бекапа и обновление его до последней версии 2.6.5 и все дополнения. Далее я бы посоветовал проверить все используемые на сайте js-файлы, так как в большинстве случаев они заманены вредоносным кодом.

Если более-менее актуального бэкапа нет, то придётся чистить вручную. В корне сайта, а также некоторых вложенных папках можно легко обнаружить зараженные php-файлы (бэкдоры). Я бы просто переименовал все имеющиеся в корне каталоги и залил последнюю версию движка. После чего скопировал оттуда файлы настроек:

config.core.php

connectors/config.core.php

core/config/config.inc.php

manager/config.core.php

По большому счёту это обычная ручная переустановка движка MODX - тут нет ничего необычного. Если возникают вопросы, можете задавать их к комментариях (правда не уверен что смогу оперативно ответить, так как сейчас в отпуске). К счастью, база данных от действий злоумышленников не страдает (во всяком случае сообщения об этом не встречались).

В каталоге /assets/images/ так же, с большой вероятностью, можно обнаружить зараженные php-файлы.

После восстановления работоспособности сайта я бы посоветовал на какое-то время убрать права записи с для корневого каталога и файлов в нём, а также каталога с шаблоном сайта и всех js-скриптов. Таким образом на каталогах будут права 0500, а на файлах 0400.

Таким образом, даже при наличии уязвимости, у вредоносного скрипта не будет возможности внести изменения в код сайта и позволит снизить риски до выхода надежных заплаток.

Тут главное не переборщить с запретами, например каталогу /core/cache нужны права на запись, иначе MODX просто не сможет записать и сбросить кеш. Также следует оставить права записи на каталог /assets/components/phpthumbof/cache/, иначе не смогут создаваться превьюшки. , можно будет снизить меры.

Напоследок приведу одну полезную команду для поиска последних модифицированных файлов за 3 дня (хотя в данном случае она бесполезна, так как скрипт изменяет дату создаваемых файлов):

find -type f -mtime -3

Комментариев: 3

спасибо, помогло. тоже после обновления закрыл по вашему совету от записи корневую папку и папку с шаблоном. пока ничего больше не прилетало

Пи#дец просто, два сайта легло, js файлы просто стирает под чистую, в php куча хлама подменяет какой то шифр, ну как так то!!!!!!! Разочаровал MODX теперь буду искать другую CMS

Ужасно неприятное происшествие, хоть и обратимое. К сожалению, сегодня покой нам только снится и гадости происходят буквально повсеместно. Будем морально готовы.